Passo 1 – Recuperar os arquivos necessários

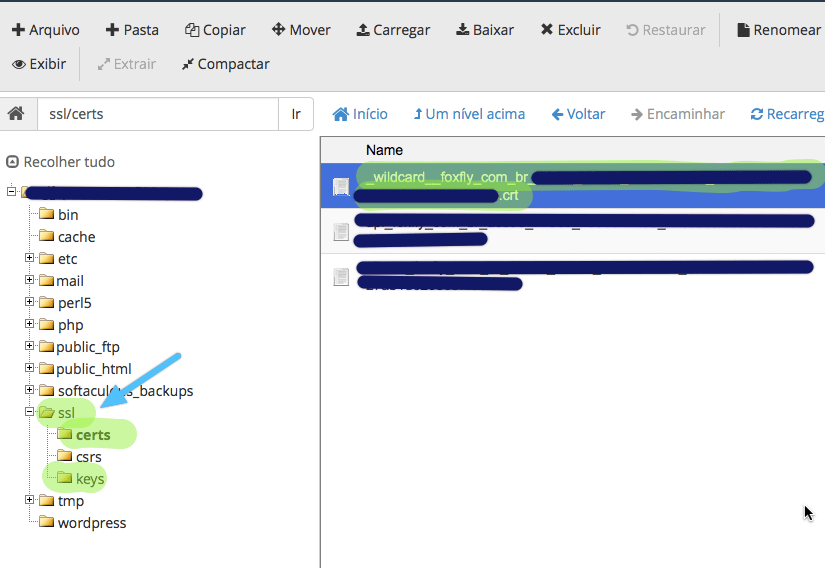

Você vai precisar dos arquivos .CRT (certificado) e .KEY (chave pública) para gerar o arquivo .PFX. A forma de acesso a eles vai depender de onde contratou o SSL. No nosso caso a contratação foi no Hostgator e os arquivos são colocados na pasta SSL no servidor.

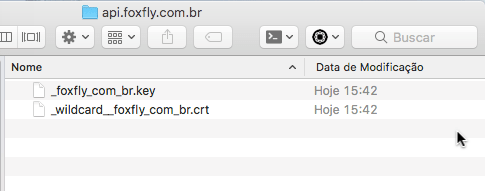

Crie uma pasta local e faça e coloque os arquivos. Você ter recebido por email do seu provedor ou fazer o download como no nosso exemplo.

Passo 2 – Gerar o PFX

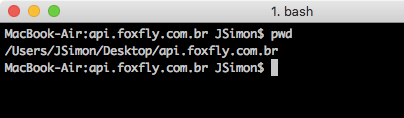

Abra uma janela do Terminal na pasta dos arquivos.

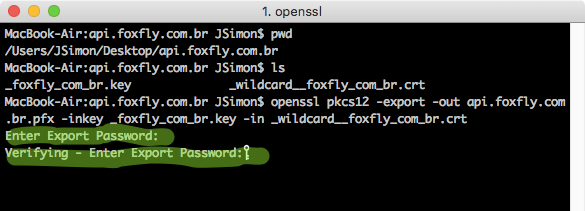

Vamos utilizar então o openssl para gerar o arquivo .PFX a partir do certificado e da chave pública. O comando para isso é o seguinte:

openssl pkcs12 -export -out [www_seudominio_com_br.pfx] -inkey [www_seudominio_com_br.key] -in [www_seudominio_com_br.crt]

O que no nosso exemplo ficou dessa forma:

openssl pkcs12 -export -out api.foxfly.com.br.pfx -inkey _foxfly_com_br.key -in _wildcard__foxfly_com_br.crt

OBS: você vai precisar criar uma senha de proteção/abertura do arquivo .PFX. Essa senha terá que ser informada posteriormente nas configurações no portal Azure.

Será gerado um novo arquivo com a extensão .PFX nesse diretório.

Passo 3 – Configurar as URL’s personalizadas no Azure

No Azure API Management existem 4 URL’s principais:

- Gerenciamento: yourapi.management.azure-api.net

- Ambiente de gerenciamento da API que é juizado por sua equipe.

- Não considero relevante a personalização da URL.

- Portal: yourapi.portal.azure-api.net

- Portal dos clientes que vão utilizar sua API.

- Sugerimos personalizar. No nosso caso vamos utilizar: portal.foxfly.com.br

- Proxy: yourapi.azure-api.net

- Endpoint das chamadas da API e principal URL.

- O principal motivo da personalização de URL. No nosso caso vai ficar: api.foxfly.com.br

- SCM: yourapi.scm.azure-api.net

- URL do Service Control Management.

- Não será usado por clientes, portanto não é necessário personalizar.

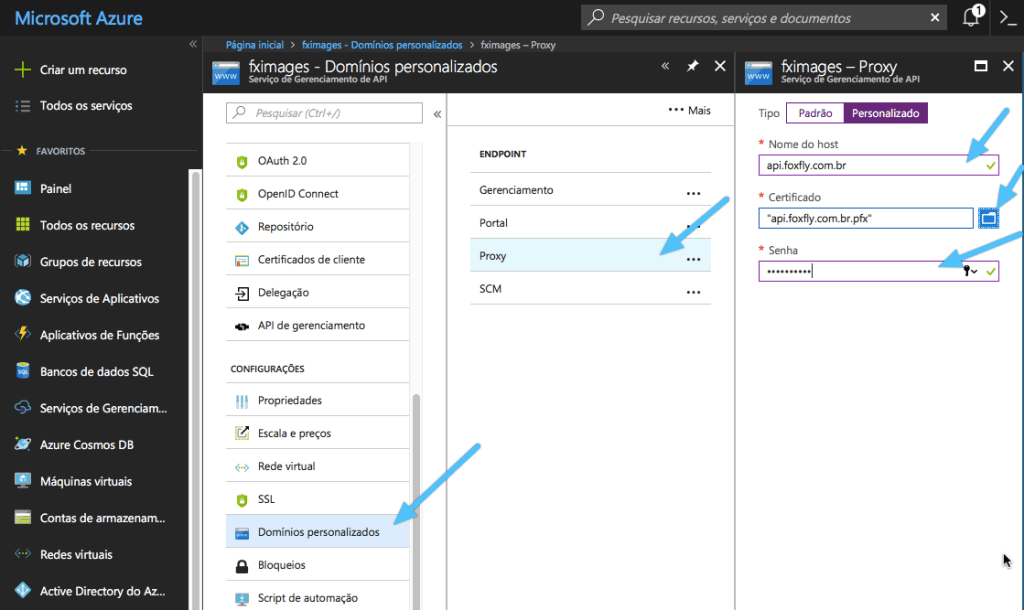

Então vamos lá, abra o portal Azure e navegue até o seu serviço de API Management. Nele, selecione, “Domínios personalizados” -> Proxy – Troque a configuração de Tipo de Padrão para Personalizado.

Preencha os 3 campos do formulário que aparece:

- Nome do host

- Url que você que para esse endpoint. No nosso caso: api.foxfly.com.br

- Certificado

- Carregue o arquivo .PFX que acabamos de criar

- Senha

- A senha que foi criada para protejer o arquivo .PFX no passo anterior.

Repita os passos para o Endpoint dor Portal. Salve tudo e aguarda o Azure ajustar as configurações. Esse processo é um pouco demorado.

OBS: Para usar o mesmo .PFX para mais de um subdomínios (api.xxx, portal.xxx, etc.xxx) você precisa contratar o SSL wildcard. Caso tenha contratado um SSL simples você poderá utilizar em apenas um subdomínios.